11月校赛wp

校赛wp

一、web

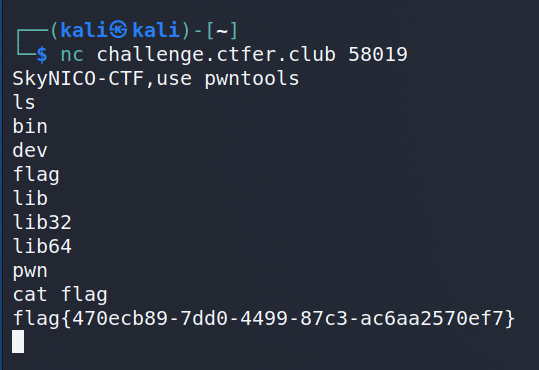

1.某真实渗透场景

乱试,cat /flag试出来了

二、pwn

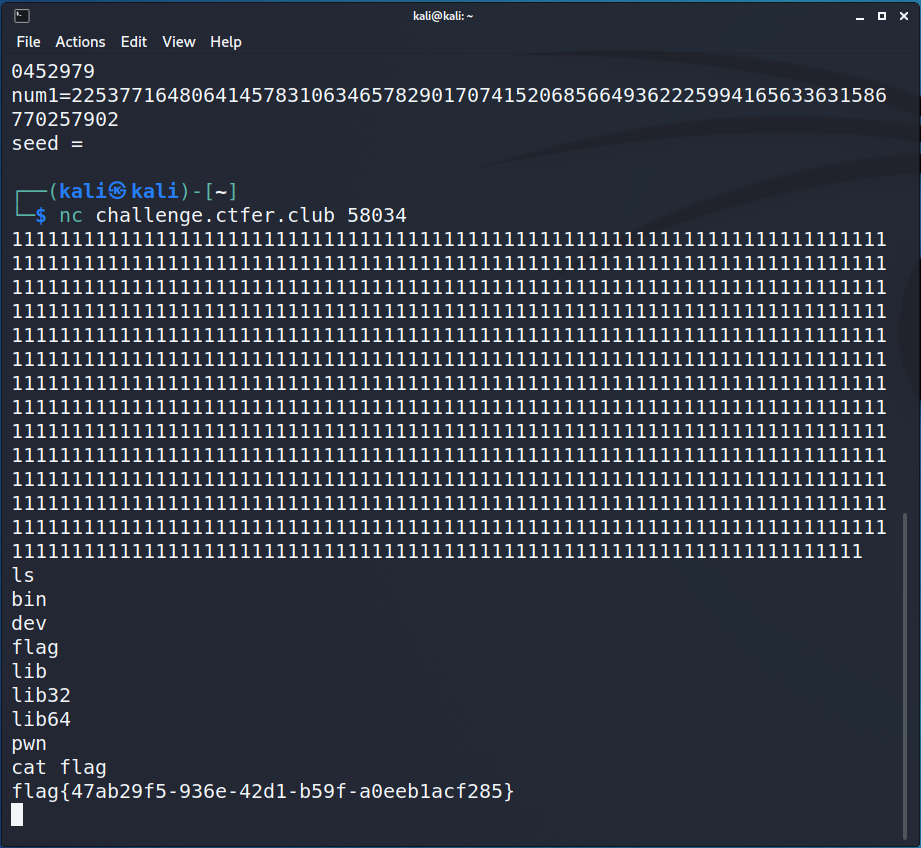

1.真的nc上去就有flag了

2.ezintoverflow

三、re

1.what_is_pyc

不会脚本,手算

把每个数据-23

找一个在线异或66的网站解得数据

解ascll码得到flag

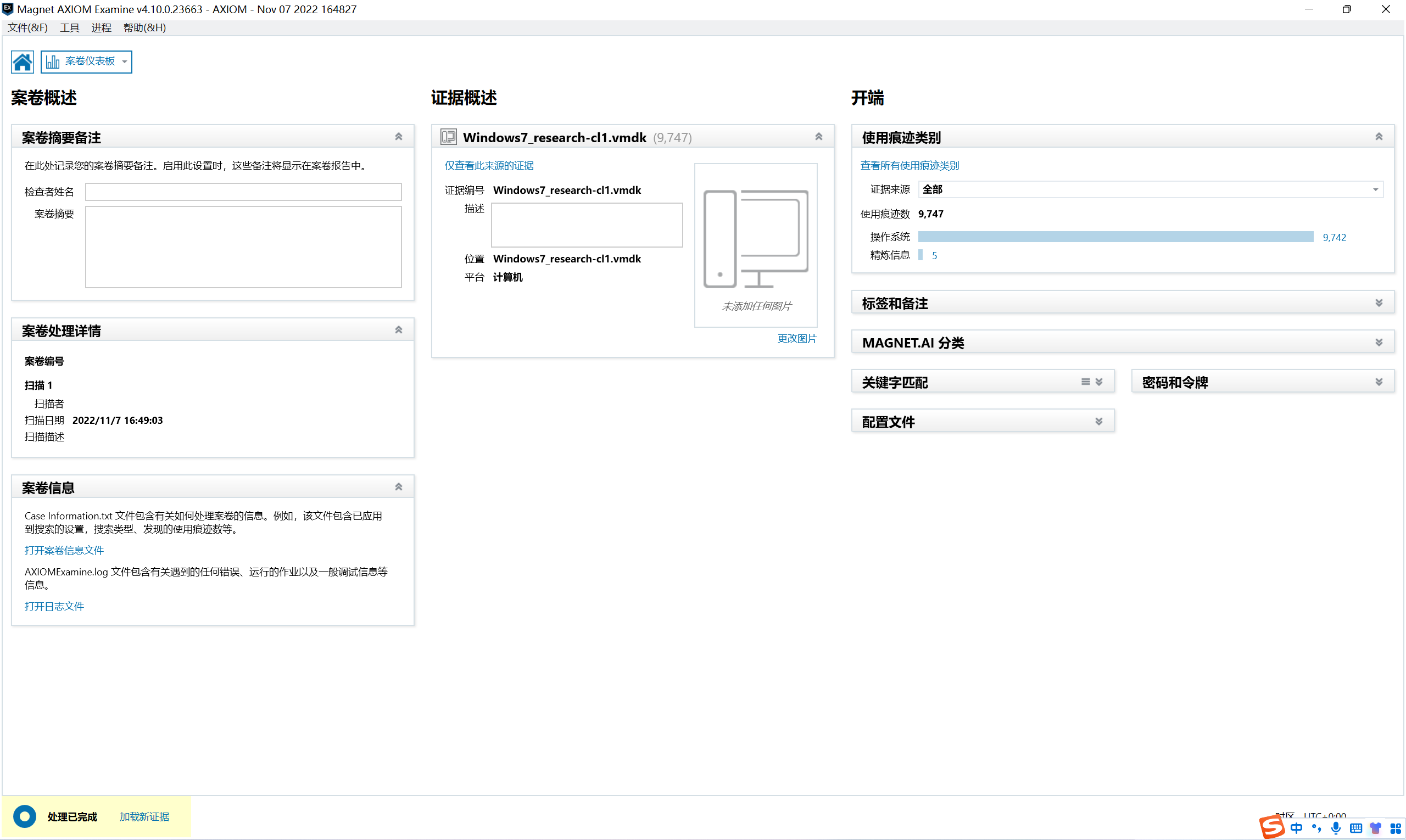

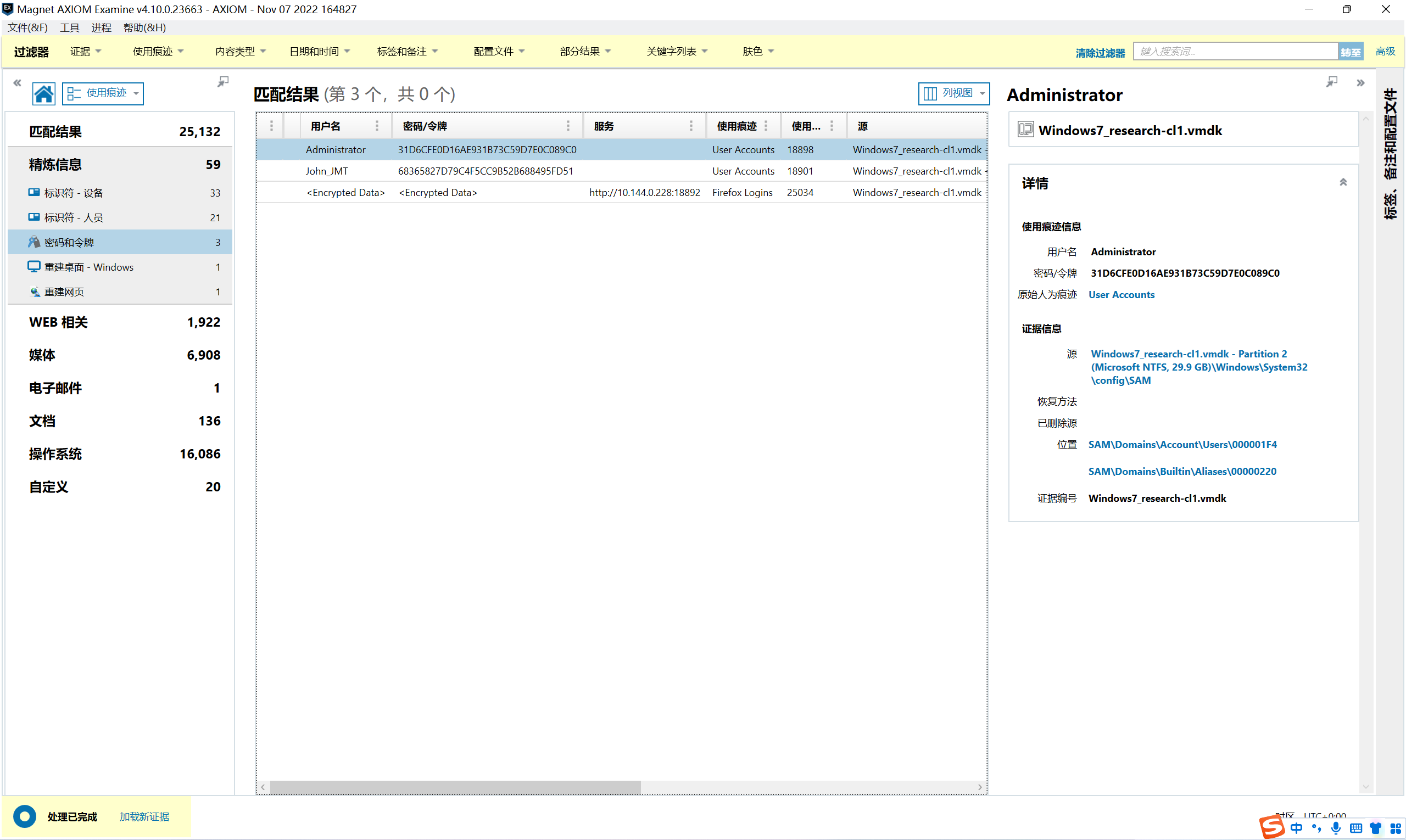

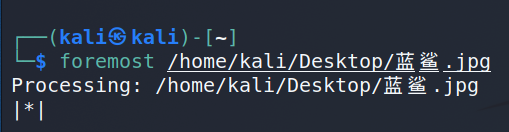

四、forensics

1.芝麻开门!

https://www.cnblogs.com/WangwangDui652/p/15864799.html网站

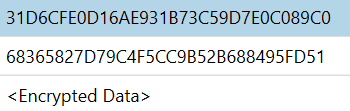

md5解码

五、misc

1.希尔伯特的微笑

搜的

2.幸亏开着wireshark

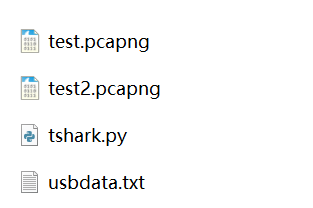

搜的脚本

得到密码whereisyou(奇奇怪怪的英语)

解emoji表情码

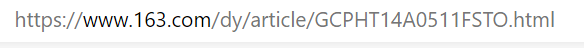

(4条消息) cisco设备密码配置方法及加密方式详解_Ryuka-fly的博客-CSDN博客网站

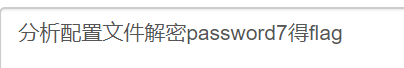

得知加密方式为type 7

解password7得flag

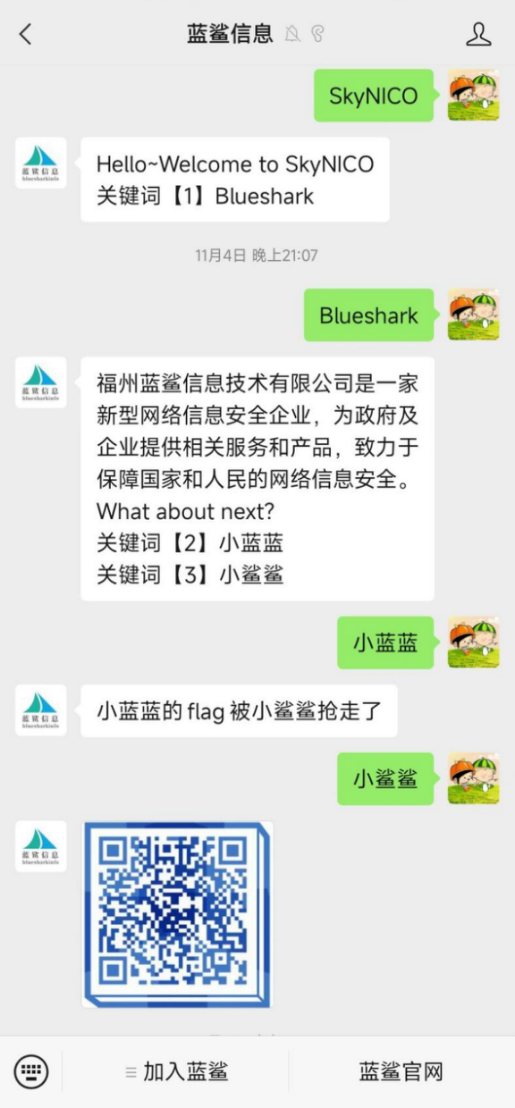

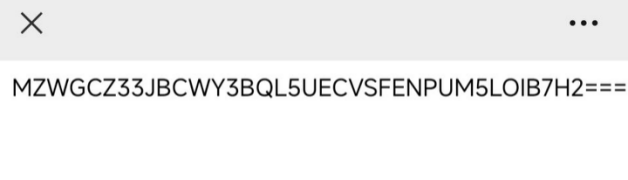

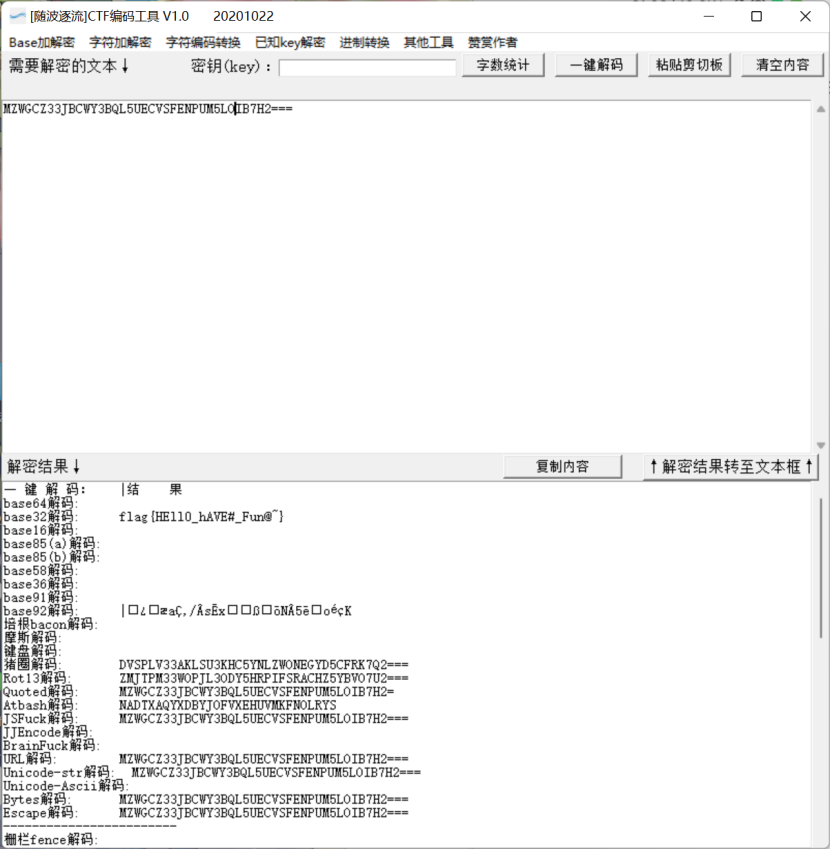

3.啊吧啊吧

4.Sign Sign Sign

5.Pixels In Picture

放大原图发现有像素点,想到可以放到Stegsolve看

看不清啊(瞎了)

这时意识到我可以把像素点提取出来

但是我不会写脚本啊_(:з」∠)_

只能打开ps一点点p

用Stegsolve处理一下

放到ps里改一下亮度和对比度

(图片放大看)

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Caperilty!